Целостность информации основа отказоустойчивости в промышленности

В промышленных системах отказоустойчивость функциональна гарантирована только при целостности данных. Нарушение целостности делает резервирование аппаратных компонентов неэффективным или опасным. Отказоустойчивость — это свойство системы, зависящее не только от дублирования «железа», но и от безошибочной передачи его состояния.

1. Механизм влияния на отказоустойчивые архитектуры

1.1. Резервирование контроллеров (Hot Standby)

Переключение на резервный ПЛК требует передачи полного и неизмененного контекста — значений переменных, состояний задач, меток времени. Использование протоколов синхронизации без строгого контроля целостности (например, только на уровне TCP) приводит к загрузке в резервный модуль поврежденных или устаревших данных. Результат: некорректное выполнение логики управления после переключения, что может вызвать переход процесса в нештатный режим.

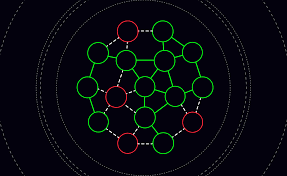

1.2. Резервированные сети (IEC 62439-3: PRP/HSR)

Принцип работы основан на дублировании кадров и выборе первого корректного. Критерий «корректности» — успешная проверка целостности кадра (Frame Check Sequence, CRC). При нарушении целостности в одном канале (из-за помех, обрыва) кадр отбрасывается, и система гарантированно получает данные через второй канал. Без этого механизма сеть будет доставлять поврежденные пакеты, что равносильно отказу канала связи, несмотря на физическую избыточность.

1.3. Системы функциональной безопасности (SIS)

Протоколы безопасности (PROFIsafe, CIP Safety) используют последовательные номера пакетов (Watchdog Counters) и криптографические коды безопасности (Safety CRC). Эти механизмы детектируют:

- Потерю пакетов

- Дублирование

- Задержку

- Искажение данных

Любое нарушение целостности приводит к немедленному переходу системы в предопределенное безопасное состояние (Fail-Safe), предотвращая выполнение команд на основе ошибочных данных.

2. Угрозы целостности, дестабилизирующие отказоустойчивость

| Угроза | Влияние на отказоустойчивость |

|---|---|

| EMI/RFI-помехи в каналах связи | Искажение данных при передаче между резервными компонентами, приводящее к рассогласованию их состояний и отказу переключения. |

| Сбои памяти (SEU) в ПЛК | Коррупция критических переменных или кода, отвечающих за логику переключения и работу в резервном режиме. |

| Некорректная синхронизация резервных каналов | Возникновение состояния «расщепленного мозга» (split-brain), когда оба компонента считают себя активными из-за искаженных служебных сообщений. |

| Кибератаки на каналы синхронизации | Целенаправленная подмена данных контекста или служебных команд, приводящая к нештатному переключению, блокировке резерва или одновременной работе двух контроллеров. |

3. Инженерные решения для обеспечения целостности в отказоустойчивых системах

3.1. Протокольный уровень

- Мощные контрольные суммы: Использование промышленных протоколов с CRC высокой разрядности (CRC-32, CRC-64), а не стандартных TCP-чековум.

- Подтверждение и нумерация: Применение протоколов с подтверждением доставки, порядковыми номерами пакетов и таймаутами для обнаружения потерь, дубликатов и «зависших» сессий.

- Специализированные безопасные протоколы: Для систем безопасности — обязательное использование протоколов с аппаратной поддержкой (PROFIsafe, CIP Safety), где целостность заложена на уровне стандарта.

3.2. Архитектурный уровень

- Единый источник истины (Single Source of Truth): Для критических параметров реализуется архитектура, при которой все резервные компоненты получают данные от одного защищенного и верифицированного источника (например, от первичного датчика через отдельную шину), а не синхронизируют их между собой по основному каналу.

- Детерминированные сети: Внедрение сетевых технологий с прогнозируемым временем доставки и гарантированной полосой (TSN — Time-Sensitive Networking) для трафика синхронизации, что снижает риск потери пакетов и искажений из-за коллизий.

- Защита памяти: Использование контроллеров и серверов с ECC-памятью для коррекции однобитных и обнаружения многобитных ошибок.

3.3. Уровень кибербезопасности

- Сегментация и защита каналов: Изоляция и защита каналов синхронизации и резервирования с помощью промышленных межсетевых экранов, блокирующих несанкционированный трафик.

- Аутентификация трафика: Применение механизмов аутентификации (например, HMAC) для критического трафика между основным и резервным оборудованием, особенно при прохождении через корпоративные сети.

- Верификация ПО и конфигураций: Обязательная цифровая подпись конфигураций, прошивок и программного обеспечения перед их загрузкой в резервные устройства. Проверка хэша после загрузки.

Проектирование отказоустойчивой системы АСУ ТП должно в обязательном порядке включать сопутствующий анализ рисков потери целостности данных на всех путях резервирования: в каналах связи, в памяти, при синхронизации.

Отказоустойчивость реализуется двухкомпонентно:

- Дублирование аппаратных компонентов.

- Дублирование и защита каналов передачи контекста и данных состояния между этой аппаратурой.

Пренебрежение вторым компонентом приводит к ситуации, когда система де-факто теряет свойство отказоустойчивости в момент отказа, что является наихудшим возможным сценарием. Целостность данных — не опция, а необходимое условие для работы любой схемы резервирования.

Комментарии (0)

Пока нет комментариев. Будьте первым!